经过一整天的发酵和喧嚣过后,发现本次Intel CPU漏洞的安全团队终于站出来公布了官方消息以正视听——漏洞不止一个,昨天在网上疯传的那个叫Meltdown(熔断),还有另一个更加隐蔽更加难以利用,也更难修补的叫Spectre(幽魂)。在安全团队为它们开设的官网(点击查看,如果对自己的英语有自信)上把涉及这次漏洞的一批关键信息进行了比较详细的披露和答疑,笔者现在根据网络上已经被正式公布的官方声明,对大家比较关心内容进行组织和整理,方便各位阅读,以下正片:

1、我的系统是不是受这两个漏洞影响?有没有修复补丁?

A:几乎可以肯定,所有PC系统和智能手机都受到漏洞影响。目前针对Meltdown,Linux、Windows和macOS都已经采取了补丁措施,对应最新OS版本的补丁都已经到位;但对于Spectre,暂时还没有明确的解决办法和防护措施。

2、哪些厂商的硬件存在这两个漏洞?

A:Meltdown漏洞——除IA-64架构的安腾以及部分老Atom处理器,Intel自1995年起发布的CPU几乎全受影响(x86),暂不能确定AMD和ARM处理器是否受到波及;

Spectre漏洞——因为该漏洞基于指令预测执行,Intel、AMD、ARM处理器无一幸免。

3、这俩漏洞有啥区别?

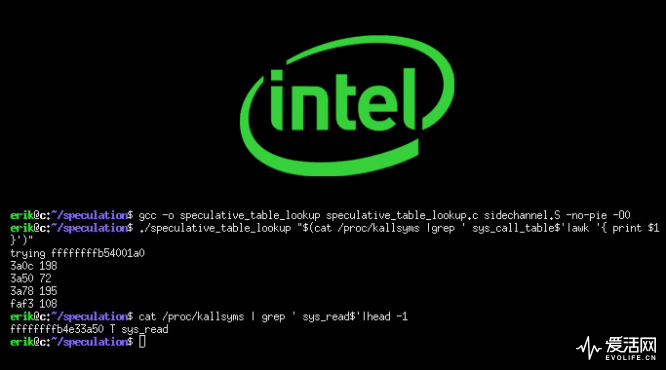

A:Meltdown漏洞直接打破核心内存的保护机制,允许恶意代码直接访问这块敏感内存;Spectre漏洞则通过篡改其他应用程序的内存,欺骗它们去访问核心内存的地址。它们的目的都是通过边路获取核心内存里储存的敏感内容,只是实现的手段稍有差别。

4、打Meltdown补丁性能直接倒退一代是真的?

A:虽然发现该问题的其中一组安全团队研究员称他无法给出确切结论,但Intel的官方声明里确认会产生性能损失,幅度暂时不能确定,不过在较老的CPU上,性能倒退会更加明显。视工作负载的种类不同,这个幅度可能能忽略不计,也可能会严重到直接减半。

5、我装了杀毒软件,能不能免受这两个漏洞的困扰?

A:杀毒软件抵御这两个底层硬件级漏洞的威胁只存在理论可能,实际环境中基本上没有作用,除非借助这两个漏洞进行攻击的恶意代码都已经辨明,杀软可以通过特征代码来进行查杀,否则也是干瞪眼。

6、那现在这两个漏洞是否已经产生了实际损失?

A:目前未知。安全团队也没收到任何与此漏洞关联的攻击报告,他们的研究全部基于本地代码模拟,不是真实世界生产环境。

所以整体上看,这是一场波及21世纪以来所有计算设备的超级大灾难,但因为它的发现和应对都在可控制的环境内发生,所以尚无社会的攻击损失报告出现,可以视其为安全人员的一次胜利。对一般用户而言,只要紧跟操作系统开发商的安全更新补丁,就能避免自己遭受与这两个漏洞相关联的攻击。

但是Intel CPU会发生性能损失已经成为实锤,AMD去年才发布的Ryzen CPU又几乎没受到Meltdown的影响,我们还是可以说Intel和它产品的用户已成为这场灾难最大的受害者。

要发表评论,您必须先登录。

哎呦 先把数据保存一下是正事。等等……这该不会是英特尔为了敦促用户升级下一代cpu自揭其短吧……